Wanneer organisaties steeds afhankelijker worden van digitale infrastructuren, cloudplatforms, data-uitwisseling en complexe informatiesystemen, raakt de continuïteit van bedrijfsprocessen direct verbonden met de stabiliteit en veiligheid van deze systemen. Digitale technologie vervult daarbij allang niet meer slechts een ondersteunende rol. In veel organisaties vormt zij inmiddels het fundament waarop primaire activiteiten rusten. Wanneer digitale systemen uitvallen of worden verstoord, kan dit direct leiden tot operationele stilstand, reputatieschade en substantiële financiële verliezen.

Het cyberdreigingslandschap is inmiddels ingrijpend veranderd. Cyberaanvallen worden steeds vaker uitgevoerd door professionele en goed georganiseerde actoren die langdurig en doelgericht opereren. Zij richten zich niet uitsluitend op directe verstoring of sabotage. In veel gevallen proberen aanvallers juist ongemerkt toegang te verkrijgen tot informatiesystemen en daar gedurende langere tijd aanwezig te blijven. Vanuit die positie kunnen zij informatie verzamelen, processen manipuleren en toekomstige aanvallen voorbereiden. Voor organisaties betekent dit dat cyberdreigingen niet langer uitsluitend als een technisch probleem worden beschouwd, maar als een strategische uitdaging die direct raakt aan de weerbaarheid van de organisatie als geheel.

In deze context wordt steeds duidelijker dat het volledig voorkomen van cyberaanvallen in complexe digitale omgevingen in de praktijk niet realistisch is. Organisaties moeten daarom niet alleen investeren in het voorkomen van aanvallen, maar ook in het vermogen om te blijven functioneren wanneer systemen toch worden gecompromitteerd.

Creativiteit en innovatiekracht ontwikkelen voor uw organisatie?

De aandachtsspanne van de consument is schaars. Om de consument van vandaag de dag te overtuigen van uw product of dienst, is toegevoegde waarde en onderscheidend vermogen erg belangrijk. Lees meer →

Tegen deze achtergrond is het concept cyber resilience ontstaan. Cyber resilience verwijst naar het vermogen van organisaties en informatiesystemen om cyberdreigingen te anticiperen, cyberaanvallen te weerstaan, systemen te herstellen na compromittering en zich aan te passen aan veranderende dreigingen.

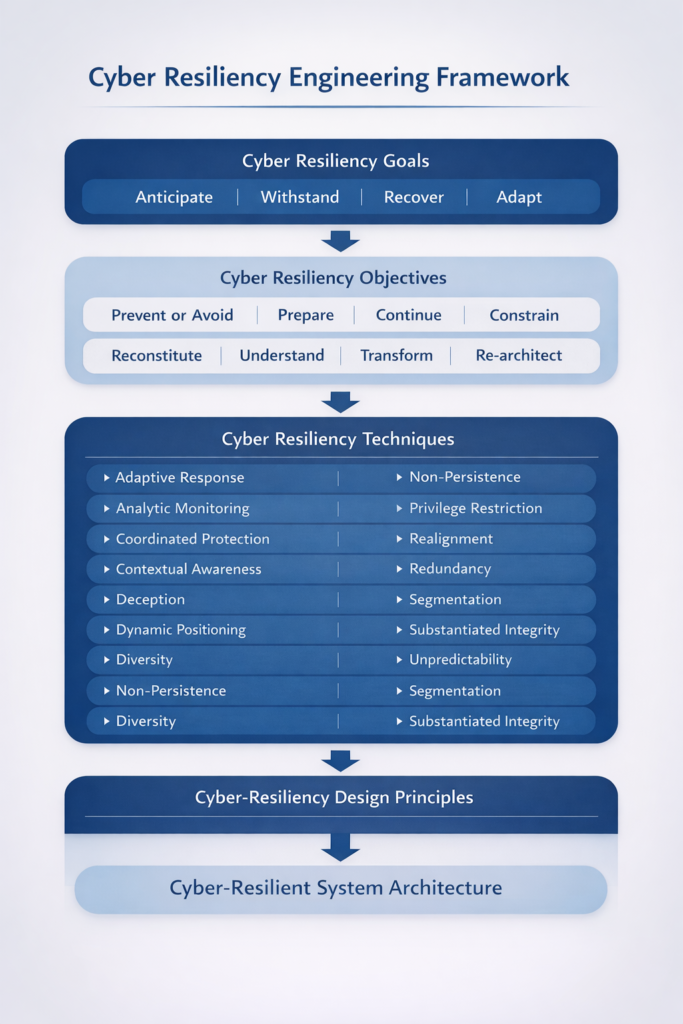

Een belangrijk raamwerk binnen dit domein betreft het NIST Cyber Resiliency Engineering Framework, ontwikkeld door het National Institute of Standards and Technology (NIST), en biedt een systematische benadering voor het ontwerpen van informatiesystemen die bestand zijn tegen cyberaanvallen.

Onderstaand wordt ingegaan op de grondslagen van het NIST-framework, vervolgens wordt het framework zelf uiteengezet, wordt ingegaan op veelvoorkomende fouten die gemaakt worden bij de implementaties alsook worden kanttekeningen die bij het framework geplaatst kunnen worden weergegeven.

Grondslagen van het NIST Cyber Resiliency Engineering Framework

Het NIST Cyber Resiliency Engineering Framework is gebaseerd op inzichten uit systems engineering en systems security engineering. Binnen deze disciplines staat het ontwerpen van complexe systemen centraal waarbij veiligheid en betrouwbaarheid vanaf het begin in het ontwerp worden geïntegreerd.

Systems engineering richt zich op het ontwikkelen en beheren van complexe systemen gedurende hun gehele levenscyclus. Binnen deze benadering wordt een systeem beschouwd als een samenhangend geheel van technologie, processen en menselijke interacties. Systems security engineering vormt een uitbreiding van deze discipline en richt zich specifiek op het ontwerpen van systemen die bestand zijn tegen kwaadwillende acties van tegenstanders. Binnen deze benadering wordt beveiliging niet pas toegevoegd nadat systemen zijn ontwikkeld, maar wordt beveiliging geïntegreerd in de architectuur van systemen.

Het NIST Cyber Resiliency Engineering Framework bouwt voort op de genoemde benaderingen en introduceert cyber resilience als een ontwerpeigenschap van informatiesystemen.

Het NIST Cyber Resiliency Engineering Framework

Het framework bestaat uit vijf conceptuele lagen, namelijk (1) Cyber Resiliency Goals, (2) Cyber Resiliency Objectives, (3) Cyber Resiliency Techniques, (5) Implementation approaches en (5) Cyber Resiliency Design Principles. Deze lagen vormen samen een architectuurmodel voor cyberresiliente informatiesystemen. De vijf lagen kunnen worden begrepen als een vertaling van abstracte doelstellingen naar praktische systeemarchitectuur. Onderstaand wordt nader ingegaan op de vijf lagen.

1. Cyber Resiliency Goals

Vier cyber resiliency goals beschrijven de fundamentele capaciteiten die cyberweerbare systemen moeten bezitten. Deze doelen vormen het hoogste abstractieniveau binnen het raamwerk en zijn derhalve strategisch van aard. De doelen beschrijven niet specifieke maatregelen, maar het algemene gedrag dat een systeem moet kunnen vertonen wanneer het wordt geconfronteerd met cyberdreigingen. Onderstaand een beknopte weergave van de vier doelen.

-

Het doel anticipate verwijst naar het vermogen van organisaties om dreigingen, kwetsbaarheden en aanvalspatronen vroegtijdig te identificeren. Digitale infrastructuren bestaan uit complexe netwerken van systemen en afhankelijkheden. Binnen dergelijke omgevingen kunnen kleine kwetsbaarheden leiden tot grootschalige verstoringen wanneer aanvallers zich door een systeem kunnen verplaatsen.

-

Het doel withstand verwijst naar het vermogen van systemen om operationeel te blijven tijdens een cyberaanval. Systemen moeten zodanig worden ontworpen dat een aanval op een onderdeel van de infrastructuur niet leidt tot uitval van het gehele systeem.

-

Het doel recover verwijst naar het vermogen van organisaties om systemen en functies te herstellen nadat een cyberincident heeft plaatsgevonden. Herstelcapaciteit vereist onder meer betrouwbare back-ups, herstelprocedures en alternatieve infrastructuren.

- Het doel adapt verwijst naar het vermogen van organisaties om hun systemen en beveiligingsstrategieën aan te passen op basis van nieuwe dreigingen en ervaringen uit incidenten.

2. Cyber Resiliency Objectives

Om de eerder weergegeven strategische doelen van cyberweerbaarheid te realiseren definieert het NIST Cyber Resiliency Engineering Framework een aantal meer concrete operationele doelstellingen. Waar de cyber resiliency goals de algemene capaciteiten beschrijven die cyberweerbare systemen moeten bezitten, specificeren de zogenoemde cyber resiliency objectives welke operationele eigenschappen nodig zijn om deze capaciteiten daadwerkelijk te realiseren.

Binnen het framework worden acht van deze doelstellingen onderscheiden. Deze doelstellingen zijn niet bedoeld als afzonderlijke beveiligingsmaatregelen, maar als functionele eigenschappen van cyberweerbare systemen en worden onderstaand beknopt weergegeven.

- De eerste doelstelling, prevent, richt zich op het verminderen van kwetsbaarheden en het beperken van de kansen dat aanvallers succesvol toegang verkrijgen tot systemen. Dit kan bijvoorbeeld worden bereikt door het verminderen van aanvalsvlakken, het verbeteren van configuraties en het beperken van toegangsrechten.

- De doelstelling prepare heeft betrekking op het voorbereiden van organisaties op mogelijke cyberincidenten. Hierbij gaat het onder meer om het ontwikkelen van monitoringcapaciteiten, het opstellen van incidentresponsprocedures en het trainen van personeel zodat cyberincidenten effectief kunnen worden aangepakt.

- De doelstelling continue richt zich op het waarborgen van de continuïteit van kritieke functies tijdens een cyberincident. In cyberweerbare systemen moet een compromittering van onderdelen van de infrastructuur niet automatisch leiden tot uitval van essentiële bedrijfsprocessen.

- De doelstelling constrain richt zich op het beperken van de impact van een cyberaanval en het voorkomen dat compromittering zich verder door het systeem verspreidt. Dit kan bijvoorbeeld worden bereikt door systemen te isoleren of door netwerken op te delen in afzonderlijke segmenten.

- De doelstelling reconstitute verwijst naar het vermogen van organisaties om systemen te herstellen nadat zij zijn gecompromitteerd. Dit kan bijvoorbeeld betrekking hebben op het opnieuw opbouwen van systemen, het herstellen van gegevens of het vervangen van gecompromitteerde infrastructuur.

- De doelstelling understand richt zich op het analyseren van cyberincidenten en aanvalspatronen. Door dergelijke analyses kunnen organisaties beter inzicht krijgen in dreigingen en hun beveiligingsstrategieën verbeteren.

- De doelstelling transform verwijst naar het vermogen van organisaties om hun systemen en processen te verbeteren op basis van ervaringen met cyberincidenten. Deze doelstelling benadrukt het belang van leren en continue verbetering binnen cyberweerbaarheid.

- De laatste doelstelling, re-architect, heeft betrekking op het structureel aanpassen van systeemarchitecturen wanneer bestaande infrastructuren onvoldoende bestand blijken tegen nieuwe dreigingen. Hierbij kan bijvoorbeeld worden gedacht aan het herontwerpen van netwerktopologieën of het vervangen van kwetsbare systemen.

3. Cyber Resiliency Techniques

Waar de cyber resiliency objectives weergeven welke operationele capaciteiten cyberweerbare systemen moeten bezitten, beschrijven de cyber resiliency techniques de concrete mechanismen waarmee deze capaciteiten kunnen worden gerealiseerd.

De technieken vormen daarmee praktische categorieën van mechanismen, methoden en praktijken waarmee objectives worden ondersteund. Zij beschrijven welke soorten maatregelen kunnen worden toegepast om cyberweerbaarheid in digitale infrastructuren te integreren. Deze technieken worden niet afzonderlijk toegepast, maar doorgaans gecombineerd binnen systeemarchitecturen om meerdere doelstellingen tegelijkertijd te ondersteunen.

Het framework onderscheidt veertien van deze technieken welke onderstaand beknopt worden weergegeven.

- De techniek adaptive response verwijst naar het vermogen van systemen om automatisch te reageren op cyberdreigingen. Wanneer verdachte activiteiten worden gedetecteerd kunnen systemen bijvoorbeeld processen isoleren, netwerkverbindingen blokkeren of configuraties aanpassen om verdere compromittering te voorkomen.

- De techniek analytic monitoring richt zich op het continu analyseren van systeemgedrag. Door loggegevens, netwerkverkeer en systeemactiviteiten systematisch te analyseren kunnen afwijkende patronen worden geïdentificeerd die wijzen op mogelijke cyberaanvallen.

- De techniek coordinated protection verwijst naar het afstemmen van beveiligingsmaatregelen tussen verschillende systemen en beveiligingslagen. In plaats van afzonderlijke beveiligingsmechanismen die onafhankelijk functioneren worden beveiligingssystemen zodanig geïntegreerd dat zij gezamenlijk kunnen reageren op dreigingen.

- De techniek contextual awareness heeft betrekking op het gebruik van contextuele informatie bij beveiligingsbeslissingen. Hierbij kan bijvoorbeeld rekening worden gehouden met gebruikersgedrag, locatiegegevens of tijdstip van activiteiten om beter onderscheid te maken tussen legitiem en verdacht gedrag.

- De techniek deception omvat het inzetten van misleidende systemen teneinde aanvallers te detecteren. Voorbeelden hiervan zijn honeypots of andere systemen die specifiek zijn ontworpen om aanvallers aan te trekken en hun activiteiten te observeren.

- De techniek dynamic positioning verwijst naar het dynamisch veranderen van de configuratie of positie van systemen binnen een netwerk. Door infrastructuren regelmatig te wijzigen wordt het voor aanvallers moeilijker om stabiele aanvalspaden te ontwikkelen.

- De techniek diversity richt zich op het gebruik van verschillende technologieën binnen een infrastructuur. Wanneer alle systemen identieke software of configuraties gebruiken kan een enkele kwetsbaarheid het gehele systeem blootstellen. Diversiteit verkleint dit risico.

- De techniek non persistence verwijst naar het gebruik van tijdelijke systemen die regelmatig opnieuw worden opgebouwd. Hierdoor wordt het voor aanvallers moeilijker om langdurig toegang te behouden tot systemen.

- De techniek privilege restriction richt zich op het beperken van toegangsrechten binnen systemen. Door het principe van minimale rechten toe te passen krijgen gebruikers en processen alleen toegang tot de functies die zij daadwerkelijk nodig hebben.

- De techniek realignment verwijst naar het herconfigureren van systemen of infrastructuren wanneer compromittering wordt vastgesteld. Dit kan bijvoorbeeld betekenen dat systemen worden verplaatst naar andere netwerkzones of dat configuraties worden aangepast om verdere verspreiding van een aanval te voorkomen.

- De techniek redundancy heeft betrekking op het beschikbaar hebben van meerdere systemen die dezelfde functie kunnen uitvoeren. Wanneer een systeem wordt gecompromitteerd of uitvalt kan een ander systeem de functie overnemen.

- De techniek segmentation verwijst naar het opdelen van netwerken in afzonderlijke zones. Door systemen te scheiden kan worden voorkomen dat een aanvaller die toegang krijgt tot een onderdeel van het netwerk automatisch toegang krijgt tot andere onderdelen.

- De techniek substantiated integrity richt zich op het waarborgen van de integriteit van systemen en gegevens. Hierbij worden mechanismen gebruikt om te verifiëren dat software, configuraties en gegevens niet zijn gemanipuleerd.

- De techniek unpredictability verwijst tot slot naar het introduceren van variatie in systeemgedrag. Wanneer systemen volledig voorspelbaar functioneren kunnen aanvallers gemakkelijker aanvalspaden ontwikkelen. Door variatie toe te voegen wordt dit bemoeilijkt (Ross et al., 2021).

4. Implementation approaches

Binnen het NIST Cyber Resiliency Engineering Framework vormen de zogenoemde implementation approaches de brug tussen de conceptuele technieken van cyberweerbaarheid en de daadwerkelijke implementatie in systeemarchitecturen. Waar de cyber resiliency techniques beschrijven welke mechanismen kunnen bijdragen aan cyberweerbaarheid, beschrijven de implementation approaches op welke wijze deze technieken praktisch kunnen worden toegepast binnen informatiesystemen.

Diverse implementatiebenaderingen kunnen worden onderscheiden die systematisch kunnen worden toegepast om de verschillende cyber resilience technieken te operationaliseren. Deze zijn onderstaand beknopt weergegeven.

- Een belangrijke implementatiebenadering is dynamic reconfiguration. Hierbij worden systemen zodanig ontworpen dat hun configuratie tijdens de operationele fase kan worden aangepast. Door dynamisch componenten, netwerkverbindingen of configuraties te wijzigen kan het voor aanvallers aanzienlijk moeilijker worden om langdurig toegang tot systemen te behouden. Voorbeelden hiervan zijn het dynamisch aanpassen van netwerksegmentatie, het herconfigureren van toegangsrechten of het tijdelijk isoleren van subsystemen wanneer verdacht gedrag wordt gedetecteerd.

- Een tweede belangrijke benadering betreft non-persistence. Deze aanpak is gebaseerd op het principe dat systemen periodiek opnieuw worden opgebouwd of herstart, zodat eventuele kwaadaardige aanwezigheid automatisch wordt verwijderd. In plaats van te proberen alle compromitteringen volledig te voorkomen, wordt de operationele levensduur van een systeemcomponent bewust beperkt. Hierdoor wordt het voor aanvallers moeilijk om langdurig in een systeem aanwezig te blijven. Dit principe wordt bijvoorbeeld toegepast in containergebaseerde infrastructuren, cloudomgevingen en zogenaamde immutable infrastructure.

- Een andere belangrijke implementatiebenadering is het toepassen van segmentation en isolation. Hierbij wordt een systeemarchitectuur zodanig ontworpen dat componenten van elkaar worden gescheiden, waardoor compromittering van één onderdeel niet automatisch leidt tot compromittering van het gehele systeem. Dit kan onder andere worden gerealiseerd door netwerksegmentatie, microsegmentatie, virtualisatie, sandboxing en gescheiden beveiligingsdomeinen. Door dergelijke architecturale scheidingen wordt de laterale beweging van aanvallers aanzienlijk bemoeilijkt.

- Cyberweerbaarheid kan daarnaast worden versterkt door het toepassen van redundancy en diversity. Redundantie houdt in dat kritieke functies worden ondersteund door meerdere systemen of infrastructuren, zodat de uitval van één component niet leidt tot verlies van functionaliteit. Diversiteit gaat nog een stap verder door verschillende technologieën, besturingssystemen of softwareplatforms te gebruiken. Hierdoor wordt het risico verminderd dat een enkele kwetsbaarheid meerdere systemen tegelijk compromitteert.

- Ook een belangrijke implementatiebenadering betreft het gebruik van deception technologies. Hierbij worden misleidende systemen, gegevens of netwerkcomponenten ingezet om aanvallers te detecteren en hun gedrag te analyseren. Voorbeelden zijn honeypots, honeynets, decoy systemen en misleidende dataverzamelingen. Deze systemen zijn zodanig ontworpen dat zij aantrekkelijk lijken voor aanvallers, maar tegelijkertijd waardevolle informatie opleveren over aanvalstechnieken en aanvalspatronen.

- Cyberweerbaarheid vereist ook het vermogen om afwijkend gedrag tijdig te detecteren. Daarom benadrukt het NIST-framework het belang van adaptive monitoring. Hierbij worden geavanceerde monitoringmechanismen toegepast die niet alleen bekende aanvalspatronen detecteren, maar ook anomalieën in systeemgedrag identificeren. Dit kan bijvoorbeeld worden gerealiseerd door gedragsanalyse van gebruikers, anomaliedetectie op netwerkverkeer, machine learning gebaseerde detectiesystemen en real-time telemetrie van systeemcomponenten.

- Een aanvullende implementatiebenadering richt zich op het beperken van privileges en het isoleren van compromitteringen. Door strikte scheiding van bevoegdheden en het toepassen van het principe van least privilege kan de impact van een succesvolle aanval aanzienlijk worden beperkt. Wanneer een systeemcomponent wordt gecompromitteerd, moet de architectuur zodanig zijn ingericht dat de aanvaller niet automatisch toegang krijgt tot andere delen van het systeem.

5. Cyber Resiliency Design Principles

Binnen het NIST Cyber Resiliency Engineering Framework vormen de cyber resiliency design principles het architecturale uitgangspunt voor het ontwerpen van weerbare digitale systemen. Waar cyber resiliency technieken specifieke mechanismen beschrijven en implementation approaches concrete implementatiestrategieën bieden, richten de ontwerpprincipes zich op de fundamentele structuur van systeemarchitecturen.

Het framework onderscheidt in dit licht twee categorieën ontwerpprincipes, namelijk (1) strategische ontwerpprincipes en (2) structurele ontwerpprincipes. Beide categorieën richten zich op verschillende niveaus van systeemontwerp en worden onderstaand beknopt uiteengezet.

1. Strategische ontwerpprincipes

De strategische ontwerpprincipes beschrijven de fundamentele uitgangspunten die richting geven aan het ontwerp van cyberweerbare systemen.

- Een eerste principe is focus on common critical assets. Dit principe benadrukt dat organisaties expliciet moeten identificeren welke middelen, systemen en functies essentieel zijn voor hun missie of kernactiviteiten. Digitale infrastructuren moeten zodanig worden ontworpen dat deze kritieke middelen beschermd blijven en hun functies kunnen blijven vervullen, zelfs wanneer andere delen van het systeem worden gecompromitteerd. Cyberweerbaarheid richt zich in dit perspectief primair op het beschermen van mission essential functions.

- Een tweede strategisch principe betreft support agility and architect for adaptability. Digitale dreigingen ontwikkelen zich voortdurend en aanvallers passen hun strategieën aan bestaande beveiligingsmaatregelen aan. Systemen moeten daarom zodanig worden ontworpen dat zij zich kunnen aanpassen aan veranderende omstandigheden. Flexibele architecturen maken het mogelijk om infrastructuren te herconfigureren, componenten te vervangen of nieuwe beveiligingsmechanismen te integreren wanneer nieuwe dreigingen zich voordoen.

- Het derde principe betreft reduce attack surfaces. Hoe groter het aantal toegankelijke interfaces, services en systeemcomponenten, hoe meer mogelijkheden er ontstaan voor aanvallers om kwetsbaarheden te exploiteren. Door complexiteit te beperken, onnodige functionaliteit te verwijderen en toegang tot systemen te beperken kan het aantal potentiële aanvalspunten worden verminderd.

- Het vierde strategisch principe is assume compromised resources. In complexe digitale omgevingen is het niet realistisch om ervan uit te gaan dat compromittering volledig kan worden voorkomen. Het framework benadrukt daarom dat systemen zodanig moeten worden ontworpen dat zij operationeel kunnen blijven wanneer bepaalde onderdelen zijn gecompromitteerd. Architecturen moeten bestand zijn tegen gedeeltelijke compromittering en moeten de impact daarvan kunnen beperken.

- Het vijfde strategisch principe is expect the adversary to evolve. Aanvallers ontwikkelen voortdurend nieuwe aanvalstechnieken en passen hun strategieen aan bestaande beveiligingsmaatregelen aan. Cyberweerbare systemen moeten daarom rekening houden met een tegenstander die zich continu ontwikkelt en die actief probeert beveiligingsmechanismen te omzeilen.

2. Structurele ontwerpprincipes

Naast strategische ontwerpprincipes verstrekt het framework een reeks structurele ontwerpprincipes die betrekking hebben op concrete architectuurkenmerken van digitale systemen. Deze principes geven richting aan de manier waarop systemen worden opgebouwd en hoe verschillende componenten binnen een infrastructuur met elkaar interacteren:

- Een belangrijk structureel principe is limit the need for trust. Systemen moeten zodanig worden ontworpen dat zo min mogelijk impliciet vertrouwen nodig is tussen componenten. Interacties tussen systeemonderdelen moeten expliciet worden geverifieerd zodat compromittering van een component niet automatisch leidt tot compromittering van andere delen van het systeem.

- Het tweede principe betreft control visibility and use. Toegang tot systeeminformatie, systeemfunctionaliteit en infrastructuurcomponenten moet zorgvuldig worden gecontroleerd. Door de zichtbaarheid van kritieke onderdelen te beperken kan worden voorkomen dat aanvallers inzicht krijgen in de interne structuur van een systeem.

- Het derde structureel principe is layer defenses and partition resources. Cyberweerbare architecturen maken gebruik van meerdere beveiligingslagen en scheiden infrastructuren in afzonderlijke beveiligingsdomeinen. Door systemen op te delen in gescheiden zones kan worden voorkomen dat een compromittering zich onbeperkt door een netwerk verspreidt.

- Het vierde principe betreft plan and manage diversity. Wanneer systemen gebruikmaken van identieke technologieen, besturingssystemen of softwareplatforms kan een enkele kwetsbaarheid grote delen van een infrastructuur blootstellen aan compromittering. Door verschillende technologieen te gebruiken kan het risico van grootschalige verstoringen worden verminderd.

- Het vijfde structureel principe betreft maintain redundancy. Kritieke functies moeten worden ondersteund door meerdere systemen zodat de uitval of compromittering van een component niet direct leidt tot verlies van essentiële functionaliteit.

- Het zesde principe is make resources location versatile. Systemen en gegevens moeten zodanig worden ontworpen dat zij niet afhankelijk zijn van een specifieke locatie. Hierdoor kunnen functies worden verplaatst wanneer onderdelen van de infrastructuur worden aangevallen of uitvallen.

- Het zevende principe betreft maximize transience. Door gebruik te maken van tijdelijke of dynamische systeemcomponenten wordt het voor aanvallers moeilijker om langdurig toegang tot een infrastructuur te behouden. Systemen kunnen bijvoorbeeld periodiek opnieuw worden opgebouwd of vervangen.

- Het achtste structureel principe is determine ongoing trustworthiness. Cyberweerbare systemen moeten continu kunnen verifiëren of componenten, software en gegevens nog betrouwbaar zijn. Mechanismen voor integriteitscontrole en verificatie spelen hierbij een belangrijke rol.

- Het negende principe betreft change or disrupt the attack surface. Door configuraties, netwerktopologieen en systeemgedrag regelmatig te wijzigen kan het voor aanvallers moeilijker worden om stabiele aanvalspaden te ontwikkelen.

Veelgemaakte fouten bij implementatie van cyber resilience

Hoewel het concept cyberweerbaarheid in toenemende mate aandacht krijgt, blijkt in de praktijk dat organisaties bij de implementatie van cyber resilience vaak dezelfde fouten maken. Onderstaand een beknopt overzicht van de meest gemaakte fouten.

-

Focus op technologie in plaats van functies

Een veelgemaakte fout is dat organisaties hun cyberbeveiliging primair richten op individuele systemen in plaats van op kritieke functies. Het NIST-raamwerk benadrukt juist dat het waarborgen van mission essential functions centraal moet staan. Wanneer organisaties uitsluitend focussen op het beschermen van afzonderlijke systemen kan een aanval op een ogenschijnlijk minder belangrijk systeem toch leiden tot uitval van kritieke processen. -

Onvoldoende inzicht in systeemafhankelijkheden

Veel organisaties hebben slechts beperkt inzicht in de digitale afhankelijkheden tussen systemen. Hierdoor wordt onderschat hoe sterk verschillende systemen met elkaar verbonden zijn. Een compromittering van een enkel systeem kan daardoor onverwacht grote gevolgen hebben voor andere delen van de infrastructuur. -

Te veel vertrouwen in preventieve beveiliging

Traditionele cyberbeveiliging richt zich sterk op het voorkomen van aanvallen. In complexe digitale omgevingen blijkt echter dat aanvallers soms toch toegang krijgen tot systemen. Wanneer organisaties uitsluitend investeren in preventieve beveiliging en onvoldoende aandacht besteden aan detectie, herstel en adaptatie, kan een succesvolle aanval leiden tot langdurige verstoringen. -

Gebrek aan architectuurdenken

Cyberweerbaarheid vereist vaak aanpassingen in systeemarchitectuur, zoals netwerksegmentatie, redundante systemen en diversiteit van technologieën. Veel organisaties proberen cyberweerbaarheid echter te realiseren door losse beveiligingsmaatregelen toe te voegen aan bestaande infrastructuren. Zonder structurele architectuuraanpassingen blijft de cyberweerbaarheid van systemen beperkt. -

Gebrek aan continue evaluatie

Cyberdreigingen veranderen voortdurend. Nieuwe aanvalstechnieken en kwetsbaarheden ontstaan regelmatig. Organisaties die hun cyberweerbaarheidsstrategie niet regelmatig evalueren lopen het risico dat hun beveiligingsarchitectuur verouderd raakt.

Welke kanttekeningen kunnen bij het framework worden geplaatst?

Hoewel het NIST Cyber Resiliency Engineering Framework een sterke bijdrage levert aan het denken over digitale weerbaarheid, kunnen er diverse kanttekeningen bij worden geplaatst:

- Een eerste kanttekening betreft de complexiteit van het framework. De toepassing van het framework vereist gespecialiseerde kennis van systeemarchitectuur en richt zich sterk op technische ontwerpvraagstukken. Organisatorische factoren zoals governance, managementbesluitvorming en beveiligingscultuur krijgen relatief minder aandacht.

- Een tweede kanttekening betreft de kosten en organisatorische impact van het implementeren van cyberweerbare architecturen. Veel van de voorgestelde technieken vereisen aanzienlijke investeringen in infrastructuur en expertise.

- Tot slot moet worden opgemerkt dat cyberweerbaarheid een dynamisch concept is. Dreigingen en technologieën veranderen voortdurend, waardoor organisaties hun beveiligingsstrategieën regelmatig moeten aanpassen met alle gevolgen van dien.

LITERATUUR

Ross, R., Pillitteri, V., Graubart, R., Bodeau, D., & McQuaid, R. (2021). Systems security engineering: Cyber resiliency engineering framework for systems security engineering. NIST Special Publication 800-160 Volume 2 Revision 1. National Institute of Standards and Technology.

Winstgevendheid verhogen en uw bedrijf in waarde laten toenemen?

UBS Business Value Creation Services ondersteunt organisaties bij het verhogen van winst- en bedrijfswaarde. Ons team focust zich hierbij op domeinen die de grootste impact hebben op het bedrijfsresultaat. Lees meer →

Reageer op dit bericht